Segundo a empresa de cibersegurança Kaspersky, o Brasil é o principal alvo desta campanha maliciosa

Um novo e perigoso golpe digital está se espalhando rapidamente pelo WhatsApp e WhatsApp Web no Brasil, com o objetivo de roubar dados pessoais e credenciais bancárias de usuários. Segundo a empresa de cibersegurança Kaspersky, o Brasil é o principal alvo desta campanha maliciosa, que utiliza um vírus identificado como Maverick.

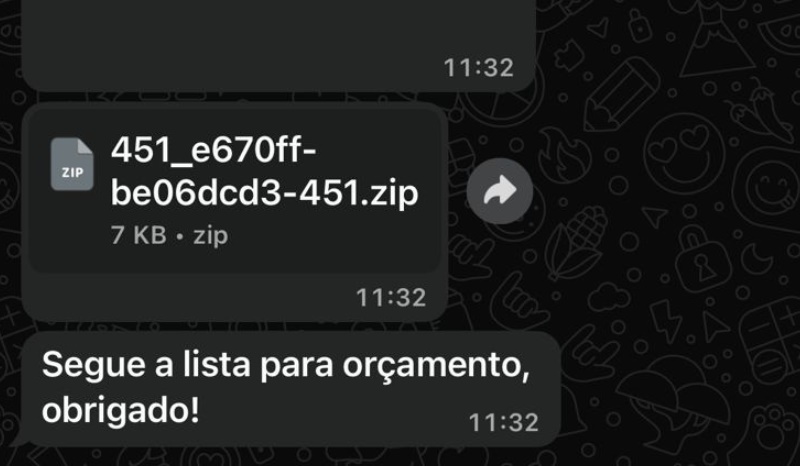

A sofisticação do golpe reside em seu método de entrega e na verificação de idioma, o que confirma o foco exclusivo no público brasileiro. O vírus Maverick chega aos usuários disfarçado em um arquivo compactado (ZIP), geralmente enviado por mensagens que prometem um conteúdo exclusivo, acessível apenas por meio do computador.

Ao baixar e abrir o arquivo ZIP, a vítima encontra um atalho malicioso com a extensão (.LNK). É ao clicar neste atalho que o código do trojan é ativado, dando início à invasão do sistema.

Uma vez instalado, o programa se mostra altamente perigoso, sendo capaz de monitorar o sistema e capturar digitação (keylogging), realizar capturas de tela, roubar credenciais bancárias e criar páginas falsas para enganar as vítimas.

A Kaspersky destaca que, antes de iniciar suas atividades de roubo de dados, o malware realiza uma checagem rigorosa no sistema da vítima. Ele verifica o idioma, o fuso horário e a região do computador, prosseguindo apenas se o sistema estiver configurado para o Brasil.

A recomendação das empresas de segurança é para que os usuários evitem baixar ou abrir arquivos suspeitos, ou atalhos com a extensão (.LNK) recebidos via WhatsApp, especialmente aqueles que prometem conteúdo exclusivo e exigem a abertura pelo computador.

Como o vírus Maverick funciona

- Engenharia social: O ataque começa com o envio de um arquivo compactado

.zippelo WhatsApp, muitas vezes com nomes que sugerem urgência, como um comprovante bancário falso ou um documento financeiro. - Infecção: Dentro do arquivo compactado, existe um atalho malicioso no formato

.LNK. Quando o usuário o abre no computador, o código malicioso é ativado. - Verificação de localização: O vírus verifica se o sistema operacional da vítima está configurado para o Brasil (fuso horário, idioma, formato de data/hora), abortando a operação caso não seja compatível.

- Atuação na memória: Para dificultar a detecção por antivírus tradicionais, o malware executa suas ações diretamente na memória do sistema, sem gravar arquivos no disco.

- Engenharia social: O ataque começa com o envio de um arquivo compactado

O vírus permanece inativo no computador até que a vítima acesse um site bancário ou de corretora de criptomoedas, momento em que ele é ativado. Após a ativação, o Maverick pode tirar capturas de tela, registrar o que é digitado (keylogging) e monitorar a navegação. Além disso, ele utiliza a conta de WhatsApp Web da vítima para se espalhar, enviando as mensagens fraudulentas automaticamente para outros contatos.

Como se proteger

- Desconfie de arquivos: Nunca abra arquivos compactados (

.zip) ou atalhos (.LNK) recebidos pelo WhatsApp de fontes desconhecidas, mesmo que a mensagem pareça inofensiva. - Confirme com o contato: Se receber um arquivo suspeito de um conhecido, confirme com a pessoa por outro meio de comunicação se o envio foi intencional. O remetente pode não saber que sua conta foi invadida.

- Mantenha seu software atualizado: Garanta que seu sistema operacional e seu software de segurança (antivírus, antimalware) estejam sempre atualizados para proteger contra ameaças recentes.

- Desative downloads automáticos: Considere desativar a função de download automático de arquivos em seu WhatsApp, especialmente em ambientes corporativos.

- Use soluções de segurança robustas: Invista em soluções de segurança de empresas reconhecidas, como a Kaspersky, que já atualizaram seus produtos para detectar e bloquear o Maverick.